Virus informáticos.

LOS 5 PEORES VIRUS DE LA HISTORIA.

Melissa.

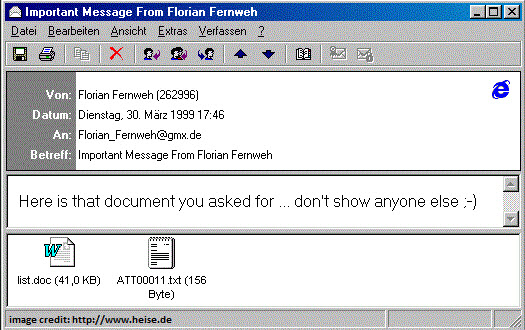

El 26 de marzo de 1999 un virus con nombre de mujer se propagó a gran velocidad por la web. Escondido en un archivo de Word que decía tener contraseñas de accesos a sitios pornográficos, el malware Melissa creó caos en la red.

El gusano Melissa,que tuvo varias versiones, infectaba las computadoras además de reenviarse a los contactos de correo electrónico y se calcula que causó daños cercanos a los $80 millones de dólares solo en Estados Unidos.

El caos que provocó Melissa, cuyo creador fue identificado y condenado a prisión, obligó a que grandes empresas cortaran el acceso a Internet incluyendo a Microsoft e Intel. El hacker que lo creó, tras salir de prisión, trabajó con el FBI en su unidad anticrímenes cibernéticos.

I Love You.

En mayo del año 2000 un malware tipo gusano de nombre bastante amoroso pero de crueles intenciones infectó al 10 % de las computadoras con acceso a Internet incluyendo a equipos de la CIA y el Pentágono.

El virus I Love You se replicaba a través del registro y casi la totalidad de los ficheros de la computadora, ejecutando además un programa que permitía robar las contraseñas de correo electrónico y servicios web desde las computadoras infectadas.

Este malware atacaba vía correo electrónico disfrazado como una carta de amor de un admirador secreto. Al abrir la supuesta carta en forma de archivo adjunto se producía la infección. Se estima que I Love You causó $10 billones de dólares en daños.

MyDoom.

Un gusano informático que, tras infectar computadoras las hacía parte de una red zombie para realizar ataques de denegación de servicio. En febrero de 2004 el virus MyDoom fue incluso capaz de «botar» servicios web tan importantes como los buscadores Google y Altavista.

MyDoom se diseminaba vía correo electrónico reenviándose a los contactos presentes en los equipos infectados, los que de forma automática comenzaban a realizar búsquedas en Google hasta que sus servidores colapsaron.

En un momento uno de cada 12 correos electrónicos que se enviaban por la web contenían el virus MyDoom.

CryptoLocker.

Uno de los primeros ransomware masivos fue CryptoLocker en 2013, que mediante un troyano infectaba computadoras con Windows encriptando ficheros y carpetas, solicitando a sus dueños el pago de un rescate para poder recuperarlos.

Se calcula que las personas infectadas con CryptoLocker pagaron en conjunto $3 millones de dólares en concepto de «rescate» para sus equipos. El contagio se producía mediante un engaño que hacía que los usuarios abrieran un adjunto dentro de un correo electrónico.

La única solución para limpiar la computadora era un completo formateo y, si no existía un respaldo de datos, estos no podían recuperarse ya que el virus los tenía captivos e infectados.

Nimda.

En 2001 el virus Nimda se convirtió en un verdadero desastre, siendo el de más rápida propagación hasta el momento, y en solo 22 minutos se convirtió en el malware más diseminado en la red.

Nimda, un malware del tipo gusano que se distribuía principalmente vía e-mail y páginas infectadas, tenía a los servidores como objetivo aunque también entraba a computadoras personales, y una vez en los equipos abría una puerta para que estos fueran manipulados remotamente.

Entre los efectos más graves de Nimda estuvo la caída de varios servicios web, una disminución en la velocidad de Internet a nivel global y no son pocos los que se infectaron ya que al entrar a los servidores y modificar maliciosamente páginas atacaba las computadoras de los visitantes aprovechando una vulnerabilidad en Internet Explorer5.

QUE ES HACKER Y CRACKER CON SUS DIFERENCIAS.

Hacker.

Comúnmente el término es asociado a todo aquel experto de las tecnologías de comunicación e información que utiliza sus conocimientos técnicos en computación y programación para superar un problema, normalmente asociado a la seguridad. Habitualmente se les llama así a técnicos e ingenieros informáticos con conocimientos en seguridad y con la capacidad de detectar errores o fallos en sistemas informáticos para luego informar los fallos a los desarrolladores del software encontrado vulnerable o a todo el público.

En español, se recomienda diferenciar claramente entre hacker y cracker, ya que, si bien ambos son expertos en colarse en sistemas, el segundo lo hace con propósitos ilícitos. Además, el uso del término hacker no se limita a la seguridad informática.

Un hacker es un individuo que crea y modifica software y hardware de computadoras, para desarrollar nuevas funciones o adaptar las antiguas, sin que estas modificaciones sean dañinas para el usuario del mismo.

Cracker.

El cracker, es considerado un «vandálico virtual». Este utiliza sus conocimientos para invadir sistemas, descifrar claves y contraseñas de programas y algoritmos de encriptacion, ya sea para poder correr juegos sin un CD-ROM, o generar una clave de registro falsa para un determinado programa, robar datos personales, o cometer otros ilícitos informáticos. Algunos intentan ganar dinero vendiendo la información robada, otros sólo lo hacen por fama o diversión. Es por ello que debemos ser extremadamente precavidos con el manejo de la información que tenemos almacenada en nuestra PC, y protegerla debidamente con algún buen sistema de seguridad.Gusano informático.

Gusano informático es un programa de software malicioso que puede replicarse a sí mismo en ordenadores o a través de redes de ordenadores sin que te des cuenta de que el equipo está infectado. Como cada copia del virus o gusano informático también puede reproducirse, las infecciones pueden propagarse de forma muy rápida. Existen muchos tipos diferentes de virus y gusanos informáticos, y muchos de ellos pueden provocar grandes niveles de destrucción.Troyano.

Es un malware que se presenta al usuario como un programa aparentemente legítimo e inofensivo, pero que, al ejecutarlo, le brinda a un atacante acceso remoto al equipo infectado.Los troyanos pueden realizar diferentes tareas, pero, en la mayoría de los casos, crean una puerta trasera que permite la administración remota a un usuario no autorizado.

Comentarios

Publicar un comentario